소프트웨어 개발 보안 설계 ⭐⭐⭐

SW 개발 보안

소스 코드 등에 존재하는 보안 취약점을 제거하고, 보안을 고려하여 기능을 설계 및 구현하는 등 소프트웨어 개발 과정에서 지켜야 할 일련의 보안 활동

SW 개발 3대 요소 (기무가)

SW 개발 보안 용어 (자위취위)

DoS 공격

시스템을 악의적으로 공격해 해당 시스템의 자원을 부족하게 하여 원래 의도된 용도로 사용하지 못하게 하는 공격

DDos 공격

DoS의 또다른 형태로 여러 대의 공격자를 분산 배치하여 동시에 동작하게 함으로써 특정 사이트를 공격하는 기법

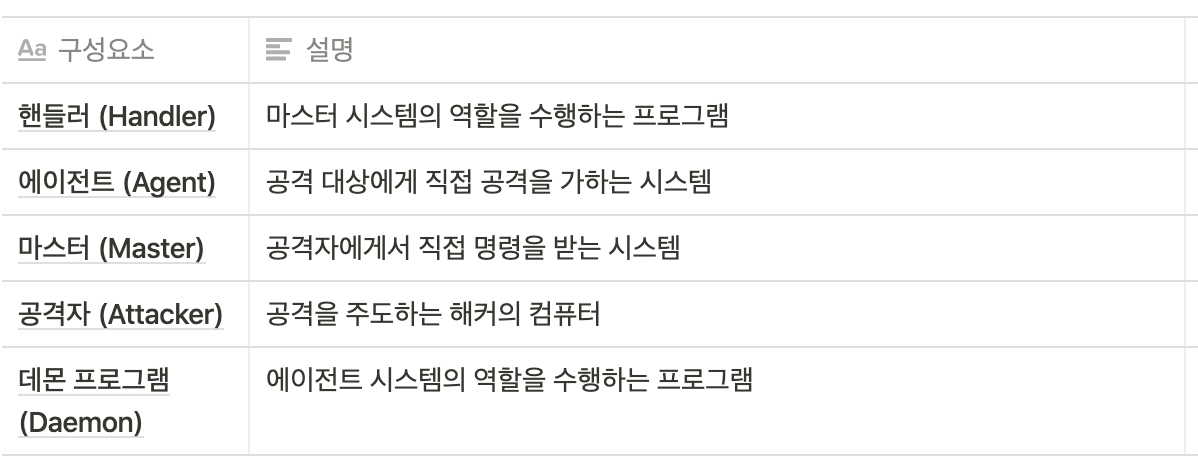

DDoS 공격 구성요소 (하마드)

자원 고갈 공격

서버 간 핸드셰이크를 통해 통신이 연결되는 정상 트래픽과 달리 DoS 공격은 정상 접속을 시도하는 오픈된 소켓에 트래픽을 집중시킨다.

자원 고갈 공격 기법

- SYN 플러딩 : TCP 프로토콜의 구조적 문제를 이용한 공격

- UDP 플러딩 : 대량의 UDP 패킷을 만들어 임의의 포트 번호로 전송하여 응답 메시지를 생성하게 하여 지속적으로 자원을 고갈시키는 공격

- 스머프 : 출발지의 주소를 공격 대상의 IP 로 설정하여 네트워크 전체에게 ICMP Echo 패킷을 직접 브로드캐스팅하여 마비시키는 공격

- PoD : 큰 사이즈의 패킷을 의도적으로 목표시스템으로 발생시켜 시스템이 서비스할 수 없는 상태로 만드는 공격

애플리케이션 공격

- HTTP GET 플러딩 : Cache Control Attack 공격 / Http 캐시 옵션 조작하여 캐싱 서버가 아닌 웹서버가 직접 처리하도록 유도, 웹서버 자원을 소진시키는 서비스 거부 공격

- Slowloris : 개행 문자열을 전송하지 않고 \r, \n만 전송하여 웹서버와 연결상태를 장시간 지속시키고 연결 자원을 모두 소진시키는 서비스 거부 공격

- RUBY : 오청 헤더의 Content-length를 비정상적으로 크게 설정하여 메시지 바디 부분을 매우 소량으로 보내 계속 연결 상태를 유지시키는 공격

네트워크 서비스 공격

- 네트워크 스캐너/스니퍼 : 취약점 파악을 위한 도구

- 패스워드 크래킹 : 네트워크 패스워드 탐색

- IP 스푸핑 : 서버에 대한 인증되지 않은 액세스 권한을 입수하는 데 사용하는 기법

- 트로이 목마 : 악성 루틴이 숨어있는 프로그램으로, 겉보기에는 정상이지만 실행 시 악성코드 실행

취약점 공격

- 랜드 어택 : 출발지 IP와 목적지 IP 를 같은 패킷 주소로 만들어 보냄으로써 수신자가 자기 자신에게 응답을 보내게 하여 시스템의 가용성을 침해하는 공격 기법

- 봉크 / 보잉크 : 프로토콜의 오류 제어를 이용한 공격 기법으로서 시스템의 패킷 재전송과 재조립이 과부하 유발

- 티어 드롭 : IP 패킷의 재조합 과정에서 잘못된 Fragment Offset 정보로 인해 수신시스템이 문제를 발생하도록 만드는 DoS 공격

암호 알고리즘

데이터의 무결성 및 기밀성 확보를 위해 정보를 쉽게 해독할 수 없는 형태로 변환하는 기법

암호 알고리즘 방식

- 대칭 키 암호 방식 : 암호화와 복호화에 같은 키를 쓰는 알고리즘

- 블록 암호 방식 : 긴 평문을 암호화 하기 위해 고정 길이 블록을 암호화하는 블록 암호 알고리즘을 반복하는 방법 → DES , AES , SEED

- 스트림 암호 방식 : 매우 긴 주기의 난수열을 발생시켜 평문과 더불어 암호문 생성 → RC4

- 비대칭 키 암호 방식 : 공개 키를 이용해 암호화하고 공개 키에 해당하는 개인 키를 이용해 복호화하는 암호 방식 → 디피-헬만, RSA

- 해시 방식 : 단방향 알고리즘으로서 임의의 데이터를 고정된 길이의 데이터로 매핑하는 함수 → SHA, MD5

개인 정보 보호 관련 법령 (개망신)

- 개인 정보 보호법 : 개인정보 처리 과정상의 정보 주체와 개인정보 처리자의 권리, 의무 등 규정

- 정보통신망법 : 정보통신망을 통하여 수집, 처리, 보관, 이용되는 개인정보의 보호에 관한 규정

- 신용정보법 : 개인 신용정보의 취급 단계별 보호조치 및 의무사항에 관한 규정

고유 식별정보의 종류 (주여운외)

주민등록번호 / 여권번호 / 운전면허번호 / 외국인 등록번호

개인정보보호 법령 내 정보사고 (분도유변훼)

분실 / 도난 / 유출 / 변조 / 훼손

고유 식별 정보

개인을 고유하게 구별하기 위하여 부여된 식별 정보

주민번호, 여권번호, 운전면허번호, 외국인등록번호

민감 정보

유전자 검사정보, 범죄 경력 정보 등 정보 주체의 사생활을 현저하게 침해할 수 있는 정보

사상, 신념, 노동조합, 정치적 견해, 병력, 신체-정신적 장애, 성적 취향 등

SW 개발 보안 적용 사례 (MS 7 CLA)

반응형

'🎓 정보처리기사' 카테고리의 다른 글

| [정보처리기사 - 실기] X. 프로그래밍 언어 활용 - 기본 문법 활용 (0) | 2020.11.23 |

|---|---|

| [정보처리기사 - 실기] IX. 소프트웨어 개발 보안 구축 - 소프트웨어 개발 보안 구현 (0) | 2020.11.23 |

| [정보처리기사 - 실기] VIII. SQL 응용 - 응용 SQL 작성하기 (0) | 2020.11.22 |

| [정보처리기사 - 실기] VIII. SQL 응용 - 절차형 SQL 작성하기 (0) | 2020.11.22 |

| [정보처리기사 - 실기] VII. 애플리케이션 테스트 관리 - 애플리케이션 성능 개선 (0) | 2020.11.22 |